英语原文共 7 页,剩余内容已隐藏,支付完成后下载完整资料

基于灰色列表的Android隐私保护

摘要

安卓操作系统的开放性和易开发的开发应用,吸引了大批爱好者加入。由于对Android操作系统权限机制的缺陷,一个Android隐私保护系统protectedroid本文是一种基于灰名单模型使安全性策略的设计更容易。protectedroid添加加强隐私保护模块的应用程序和数据之间的私人。当一个应用程序添加到白名单和拟访问敏感数据和资源,protectedroid将概念间的数据访问请求和返回的灰色应用错误的对象。实验结果表明:protectedroid能有效节流的隐私泄漏,保证其有效性和整个系统的稳定性。

关键词: — — Android、 Protectedroid、 隐私、 权限机制、 灰名单

1介绍

移动APP时代给我们带来的不仅是丰富多彩的生活方式,更是惊心动魄的隐私安全问题。当智能手机在我们的日常生活中不可或缺的时候,越来越多的用户已经习惯使用手机来存储他们敏感的数据和处理他们的社会和商业信息。同时大量的闲暇时间正在涌入智能手机上的小图标。所有这些使手机存储和记录了大量的用户的个人数据(例如,位置信息,银行帐户和电子邮件)。

例如,在谷歌播放的,一些研究人员随机抽取所需的互联网接入许可90K的Android应用程序87%。看来,安装的第三方应用程序可以轻松访问敏感数据和互联网服务,个人数据总是包含巨大的延迟商业价值。此外,开放的Android应用管理模式使得互联网泛滥了许多恶意的第三方应用。所以数据隐私威胁似乎更加明显。一些研究人员调查了872个Android应用程序,发现超过三分之一的人要求隐私相关权限[ 5 ]。TaintDroid [ 6 ]表明,30流行的第三方Android应用程序中,有68的私人信息可能被滥用。所以Android对待所有的应用程序作为潜在的治疗[ 7 ]。在这里,我们把所有这些应用程序不受信任的应用程序。在Android“全或无”权限授予模式的上下文中

已安装的应用程序已获得所需的权限集,在访问这些权限保护的用户的私有数据时,不再需要用户的授权。至于用户隐私数据与第三方应用程序之间的密切关系,保护私有数据一直是终端安全研究的重点[ 8 ]。

2背景

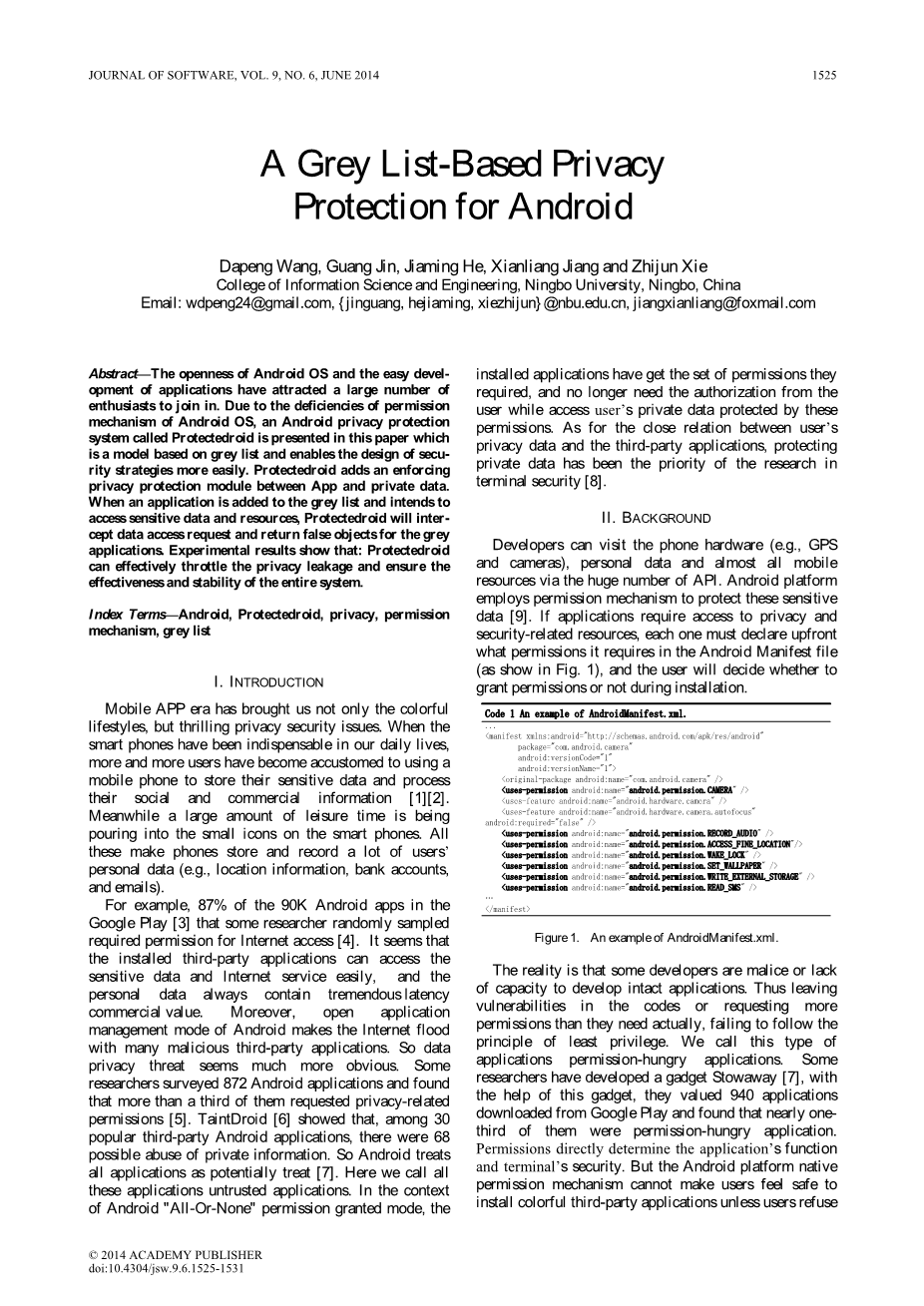

开发人员可以访问手机硬件(例如,GPS和摄像头),个人数据和几乎所有的移动资源通过大量的API。Android平台采用权限机制来保护这些敏感数据[ 9 ]。如果应用程序需要访问隐私和与安全相关的资源,每个人都必须预先声明它在Android清单文件中所需的权限(如图1所示),用户将在安装过程中决定是否授予权限。

代码1 AndroidManifest.xml的例子。

现实情况是,一些开发商是恶意或缺乏能力开发完整的应用程序。因此,在代码中留下漏洞或请求更多的权限比他们实际需要的,没有遵循的原则,最小的特权。我们称这种类型的应用程序允许饥饿的应用程序。一些研究人员已经开发了一个小工具的偷渡者[ 7 ],用这个小工具的帮助下,他们重视940应用从谷歌播放下载并发现近一第三人被允许饥饿的应用。权限直接决定应用程序的功能和终端的安全性。但Android平台的本地权限机制,不能让用户感觉到多彩的第三方应用程序安装安全除非用户拒绝安装。这破坏了用户对应用程序的各种功能的追求。粗粒度权限模型(“全或无”)简化了安装过程,提高了用户体验,但增加了隐私泄露的可能性,抑制了用户对应用程序功能的追求。一些研究者提出了一种新的基于细粒度机制的分配机制,用户可以根据自己的需要动态调整授权权限的状态。这种机制可以很好地保护私有数据,但这需要用户的配置全部由他们自己,这需要高水平的用户的专业能力。它需要用户了解系统的权限机制,如何提供服务和数据访问机制,并根据应用程序的安全性来判断应用程序是否安全。在现实世界中,智能手机已不再是一个昂贵的对象和广大市民买得起。农民或工人拥有智能操作系统的电话运行在我们的生活中已经不再是奇怪的,因此我们上面提到的能力不能满足。

一些研究人员进行了两项可用性研究:一项针对308名Android用户的互联网调查,以及一项实验室研究,其中他们采访并观察了25位Android用户。研究的参与者显示低关注和理解率:无论是网上调查及实验室研究发现,17%的注意权限在安装过程中的参与者,只有3%的受访者能正确回答所有互联网三权限的理解问题。这表明,当前Android权限警告不帮助大多数用户做出正确的安全决策。这大大降低了用户的体验,并不能很好地保护一些人的隐私。目前的问题是安装应用程序时,用户不想面对复杂的专业选择,也不想让自己的私人数据暴露出来。但是,与传统的计算环境,在普适的情况下,移动用户可能会成为系统管理员为他们的设备,他们将管理自己的安全,而不是依赖于外部安全管理服务。显然,目前Android平台的机制不能满足用户对隐私安全和应用功能的需求。

对于不受信任的应用程序,研究者提出了一些高效可靠的解决方案。允许溶液Tissa实现轻量级访问限制在Android框架层,这意味着用户可以动态地做出适当的约束策略的权限列表。最终,用户体验和隐私保护在应用程序正常运行的基础上得到了平衡,但这就要求用户具备一定的专业知识。事实上,只有少数的用户有这样的知识。发现类似的mockdroid [ 13 ],它实现了一个虚拟化机制[ 14 ]。机制返回false结果误导的应用确保安全。针对上述机制的优缺点,本文设计了一种基于角色用户集的私有数据保护方案,以满足用户对丰富多彩应用的需求和私有数据的安全性。

3 protectedroid模型设计

有Android智能手机授权用户运行权限饿应用同时保护个人数据的隐私控制:

- 秘密代以阴影的数据替代用户想要保密的数据 [15];

- 政法阻止包含数据的网络传输的用户可在设备上使用 [15] 的应用程序。

然而,那些个人数据保护意识的用户将在应用中的作用进行了初步的判断,有很多标准,为方便用户判断如与应用的功能性能不符合权限的列表,来源不明的应用程序,应用程序的评论不好,应用程序的描述失踪。为了有效地保护个人数据,让用户体验各种应用,本文提出了一种方案称为protectedroid具有平衡用户体验,系统的私有数据安全性和有效性。在本文中,灰色列表意味着应用程序的识别不受限制,可靠性和可信性从Android市场是不确定的,来源不明确,但用户的需求,并打算尝试它。安装前后用户可以修改应用程序的作用,他或她会。当应用程序试图访问个人数据,protectedroid将决定是否真正的服务和数据恢复中的应用根据其作用,从而保证个人数据的安全。

首先,我们解释了Android内容提供者组件如何管理结构化数据集,以及其他应用程序访问这些资源的方式。本节将帮助我们得到以下protectedroid架构和实施的细节很容易。

内容提供商[ 16 ]是Android应用程序的主要构建块之一,向应用程序提供内容。他们封装数据,提供用于定义数据安全的机制,它提供给应用程序通过单内容解析器接口。

一个应用程序访问的数据从一个内容解析客户端对象内容提供商。此对象具有在提供程序对象中调用同一命名方法的方法,该方法是内容提供程序的具体子类之一的实例。内容解析器方法提供基本的CRUD [ 17 ](创建、检索、更新和删除)的持久性存储功能。在客户端应用程序的过程resolverobject内容和应用提供商,拥有自动处理进程间的通信内容提供者对象。内容提供者还充当数据存储库和数据外观表之间的抽象层。

架构图如上图,它主要是由应用程序角色设置经理,应用程序角色设定内容提供商和数据库(DB approle。)。应用程序角色设定内容提供商是一个用于管理本地数据库approle.db模块,并提供CRUD接口为其他应用程序;应用程序角色设定管理器提供了用户与智能手机之间的友好的人机交互界面,并允许用户重置角色的应用程序和调用应用程序角色设定内容提供者存储数据库中的数据提供了新的角色接口。完成protectedroid功能、轻量级的修改将使得原有模块隐私访问管理组件和包的安装/卸载管理器。在Android系统的私有数据种类繁多,如用户的位置、手机状态、联系人、短信和用户帐户信息等隐私权限管理组件只是一个抽象的模块,它作为管理器组件和内容提供者组件在Android系统来管理各种数据和资源。只是因为隐私权限管理组件的实体的多样性,protectedroid具有良好的可扩展性。包安装/卸载管理器负责应用程序的安装过程,并从应用程序包中提取信息,并提供应用和授予权限接口。实现protectedroid模型,包安装/卸载经理还需要向用户提供应用程序角色设定的人机交互界面,让用户及时做出自己的智能终端安全政策。

4 实现

我们已经实现了基于Android系统的版本4.0.1_r1 protecedroid成功在模拟器中运行它。目前,我们选择保护三种类型的私有数据:联系人、通话日志和消息。模型可以很容易地扩展,以提供额外的数据隐私保护。在下面,我们将详细说明系统的实现。

A应用程序角色设置管理器

应用程序角色设置管理器是一个独立且完整的Android应用程序,具有与应用程序角色设置内容提供商相同的数字签名证书。它只包含两个活动,一个活动显示已安装的第三方应用程序和当前角色与Toggle Button的状态,这也是用户使用重置应用程序角色的接口(如图3所示)。结果将通过应用程序的角色设置内容提供商升级到数据库。其他活动将提供这些应用程序所使用的权限,以便用户方便地做出决定(如图3(b))。

B隐私访问管理组件

该管理器组件显示在本机Android系统中作为联系人提供程序、日历提供程序、电话管理器、位置管理器等。这些模块位于Android系统应用程序框架层中,并努力管理对数据和资源的访问。protectedroid需要轻轻地修改这些本地模块,添加应用程序角色决定加强隐私保护访问控制。这里以合同内容提供商作为一个例子来说明原来的Android隐私数据访问机制和操作过程时,protectedroid protectedroid机制实现,如图4所示。

当安装第三方应用程序试图访问用户联系人的方法getcontentresolver()叫做活动中首先。该方法调用和返回mcontentresolver getcontentresolver() ApplicationContext对象。其次,内容解析器类提供了四个相同的CRUD方法在类中定义的内容提供商。mcontentresolver对象负责处理数据访问请求。Android使用一个轻量级的基于粘合剂的进程间通信模型(ICC)作为组件之间通信的主要形式[ 18 ]。内容解析器通过匹配与Uri,这个过程必须通过中间的权限检查过程获取内容提供者组件。检查之后,可以获得内容提供程序代理对象。从调用者的角度来看,代理对象与本地对象是相同的。前者可以调用相同的方法和变量的后者。现在,访问请求可以由联系人提供程序代理对象执行。在原始的Android系统联系供应商将立即处理请求并返回结果,虚线在图4中包含这些组件也存在于原始的Android。添加protectedroid机制后(虚线区外),该机制要求应用程序角色时接触提供者接收数据访问请求的检查。首先,强迫隐私保护模块调用的UID通过Android的进程间通信机制和来电的包名可以得到PackageManager.getPackagesForUid(调用方法的UID)。根据包名称,发布给应用程序角色设置内容提供商的角色查询。如果请求中设置白名单,该请求将被处理并返回结果。如果不是,请求设置在灰名单,然后将返回null或假目标。所以protectedroid可以消除私人数据完全泄漏。

C应用程序角色设置内容提供商

内容提供者是将一个进程中的数据与另一进程中运行的代码连接起来的标准接口。内容提供程序向外部应用程序提供数据作为与关系数据库中发现的表相似的一个或多个表。行表示提供程序收集的某些类型数据的实例,行中的每个列表示实例收集的单个数据块。

当一个请求是通过一个内容解析,系统考察给定URI的权威,将请求传递给内容提供商注册的权力。内容提供商可以解释其他的URI,但是它想要的。的urimatcher类有助于解析URI。访问的URI形状像内容:/ / com.android.provider.authprovider/authorities。内容包括整个URI提供者的符号名称(COM。Android。供应商。authprovider)和一个名字,指向一个表(部门)。当你调用一个客户端的方法以访问一个提供者中的表,该表的内容URI参数之一。应用程序角色设置内容提供者继承了内容提供者类并实现了父查询()、更新()、插入()、删除()方法来提供其他操作本地数据库接口的应用程序。approle.db维护一个本地用户安装和更新的第三方应用角色数据库。隐私管理模块(如联系人提供方,CalendarProvider,等)在数据访问请求的检测,它将首先应用程序角色设定内容提供者交互,并检查请求者的角色。作用的结果决定了私人数据的真实性返回给请求者。私有数据的类型决定返回的结果。考虑到用户体验和系统开销,复杂的算法是没有必要的。接触,例如,空对象返回给请求者似乎是合理的和个人数据足够安全。

D软件包安装/卸载管理器

软件包安装/卸载管理器是处理APK安装和卸载的模块。 Android应用程序存储在APK文件(即由{Application Name} .apk命名的文件中))。 我们必须在Android手机上安装APK才能运行。 安装APK文件有三种不同的方法:

- 最简单的方法是将应用程序从Android Market或从网站直接下载到手机上安装的SD卡,然后点击APK文件进行安装;

-

第二种方法是将APK文件下载到计算机,将手机的SD卡安装到电脑中

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[138769],资料为PDF文档或Word文档,PDF文档可免费转换为Word

以上是毕业论文外文翻译,课题毕业论文、任务书、文献综述、开题报告、程序设计、图纸设计等资料可联系客服协助查找。