英语原文共 20 页,剩余内容已隐藏,支付完成后下载完整资料

附录A 译文

基于指数平滑模型的PLC智能照明网络预测滥用检测

Tomasz Andrysiak、ukasz Saganowski和Piotr Kiedrowski

智能城市的基本要素之一是城市基础设施管理系统,特别是智能路灯控制系统。提出了利用电力线通信技术检测智能照明基础设施网络流量中各种弊端的解决方案。本文讨论了智能照明关键基础设施的关键安全问题,这些问题直接影响到智能照明关键基础设施的正确性能。为了检测异常/攻击,我们提出了利用统计模型来获取预测区间。然后,我们计算了预测流量模型中的预测值与实际变化量之间的差异,从而检测出异常行为(这可能是滥用行为的症状)。针对实际网络流量可能出现显著波动的问题,提出了一种基于四分位间距准则的统计模型更新方法。实验结果证实了该误用检测方法的有效性。

介绍

在过去十年中,数字技术开始覆盖城市,创造了一个以信息和通信技术为基础的庞大智能基础设施的骨架(ITC)。建立这样一个普遍存在的系统的目的是创建智能城市,使其能够更好地管理资源,以提高其公民的生活质量和安全。

智能城市的关键要素之一是路灯的管理、监控和智能控制系统。该系统允许最佳使用照明基础设施,并有助于降低照明业务成本。它主要涉及光源的长时间运作,因此,很少需要更换光源,这是昂贵的。电能消耗的减少也限制了二氧化碳的排放。提供的数据。[1、2]表明,近十年来,收到的电力中约有20%用于照明,其中最大的一部分涉及道路和街道。由于使用节能光源和引入智能照明(SL),降低能源消耗是以多种方式进行的,其中最重要的是(I)在给定的时间和空间内降低光的强度。(Ii)及时准确地开关灯;及(Iii)在长期运作时,考虑到光源的可变容量。利用这类活动可确保优化轻量管理费用,并将耗电成本限制在40%以上。

通常,智能照明系统是现有传统照明系统的延伸。它的实现是基于在每盏灯上安装控制器/驱动程序。控制器采用LonWorks协议和电力线通信(PLC)技术,通过现有的能量网络与操舵服务器进行通信。转向服务器通过数据传输网络与中央管理和控制系统安全地通信。中央管理系统便于对所有受监督的灯具进行全面控制。它还向我们提供了有关基础设施当前性能的信息,并报告了故障,并提供了有关缺陷性工作的灯具的数据。[3]。

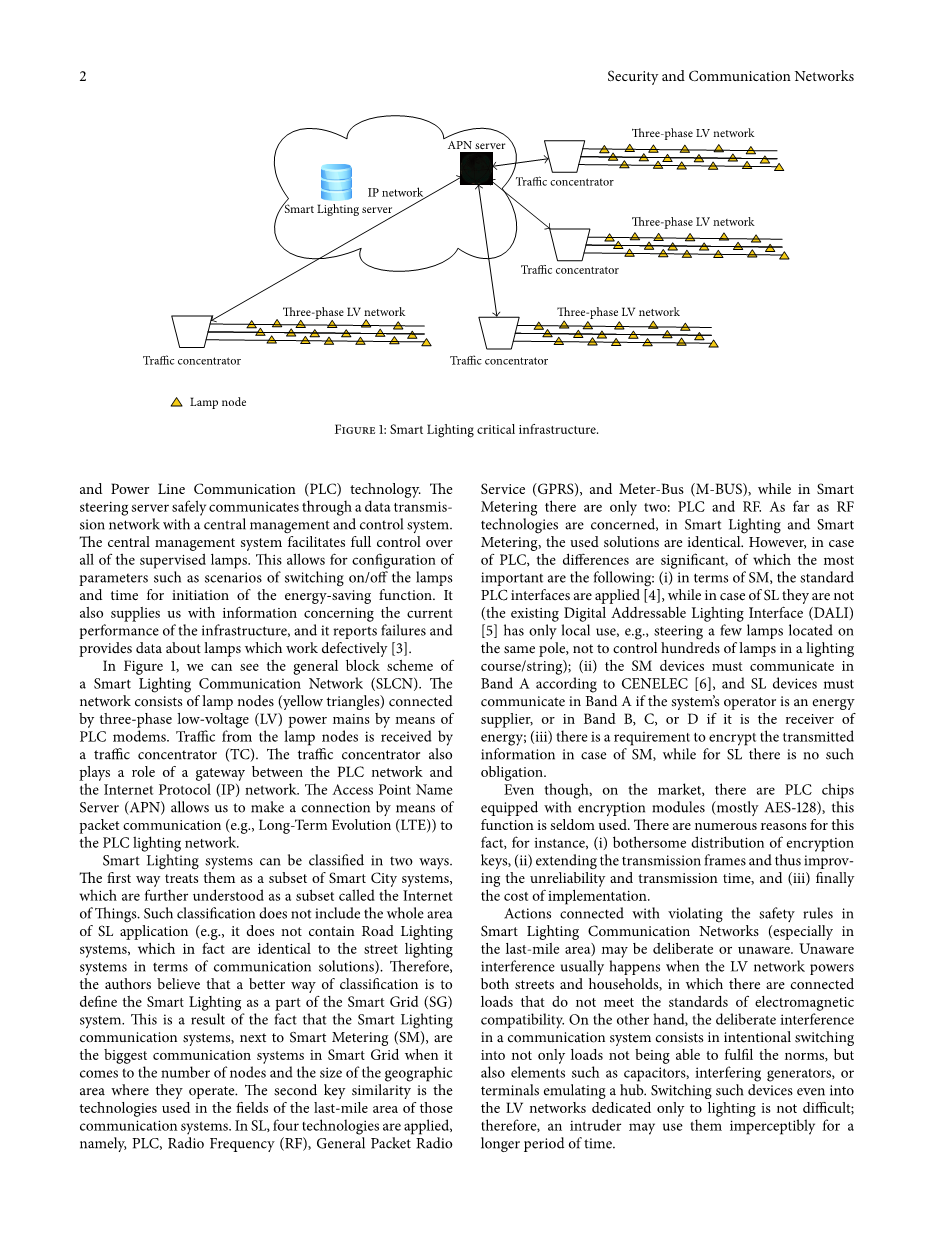

在图1中,我们可以看到智能照明通信网络(SLCN)的一般块方案。该网络由灯节点(黄色三角形)组成,由三相低压电源(LV)通过PLC调制解调器连接。来自灯节点的业务由业务集中器(TC)接收。业务集中器还充当PLC网络和Internet协议(IP)网络之间的网关。接入点名称服务器(APN)允许我们通过分组通信(例如,长期演进(LTE))连接到PLC照明网络。

智能照明系统可分为两类。第一种方法是将它们视为智能城市系统的子集,而智能城市系统被进一步理解为称为物联网的子集。这种分类不包括SL应用的整个领域(例如,它不包含道路照明系统,实际上在通信解决方案方面与路灯系统是相同的)。这是由于智能照明通信系统仅次于智能计量(SM),是智能电网中最大的通信系统,涉及到节点的数量和它们运行的地理区域的大小。第二个关键的相似之处是在这些通信系统的最后一英里区域使用的技术。SL中采用了PLC、射频(RF)、通用分组无线业务(GPRS)和仪表总线(M-Bus)四种技术,而智能计量中只有PLC和RF两种技术。然而,对于PLC来说,两者之间的差异是显著的,其中最重要的是:(1)在SM方面,采用了标准的PLC接口。[4]而对于SL则不是(现有的数字可寻址照明接口(DALI))。[5]仅在当地使用,例如,控制位于同一极上的几盏灯,而不是控制照明过程中的数百盏灯/线);(Ii)SM装置必须按照CENELEC的要求在A波段进行通信。

尽管市面上有可编程控制器芯片(大部分是AES-128),但这种功能很少使用。这一事实有许多原因,例如:(一)加密密钥的令人不安的分配,(二)延长传输帧,从而提高不可靠性和传输时间,以及(三)最后的执行成本。

在智能照明通信网络(特别是在最后一英里区域)违反安全规则的行为可能是故意的或不知情的。当低压电网供电给街道和家庭供电时,通常会发生不知情的干扰,在这种情况下,存在着不符合电磁兼容标准的连接负载。另一方面,通信系统中的蓄意干扰不仅包括有意切换到无法满足规范的负载,还包括电容器、干扰发电机或模拟集线器的终端等元件。即使将这些设备切换到专门用于照明的LV网络并不困难;因此,入侵者可能会在较长的时间内不知不觉地使用它们。

智能电灯运营商需要对PLC智能电灯网络进行异常和入侵检测的原因是不同的。在发生攻击时,智能灯操作员负责PLC智能灯网络的正常运行。如果网络操作不当,智能电灯网络运营商也要对客户负责,并可能受到处罚。当攻击者将智能灯立即更换为具有最大亮度的智能灯时,故意和无意的损坏会给操作者带来额外的成本。对智能灯网络中的异常作出反应对于公共交通安全(特别是在交叉口)也很重要,因为攻击者可能会关闭整个PLC智能灯网络。由于类似的原因,能源供应商在智能电网中使用异常和入侵检测系统,特别是用于检测窃取能源的行为。能源运营商在无线传感器网络(WSN)智能仪表基础设施中检测到弊端。[7)。

在介绍之后,第二节描述了在最后一英里测试床网络中使用的通信协议.。接下来,第三节介绍了智能照明通信网络中现有的滥用检测解决方案的相关工作。第四节重点介绍了PLC网络的主要安全风险。第五节介绍了所提出的解决方案的结构和操作。第六节介绍并讨论了一个真实的实验装置和实验结果.。最后,第7节总结了我们的工作。

在所考虑的解决方案中使用的通信议定书

最后一英里智能照明网络中的通信协议于2010提出,并于2011发布。[[8]作为EGQF协议(能源贪婪准洪水)的一个合作者。同年,该协议在采用低功耗射频通信技术的智能计量网络中实现。EGQF协议不依赖于通信介质类型,可以应用于使用RF、PLC甚至RF/PLC混合技术的网络中。该协议专门用于基于连接到共享通信介质的短距离设备的微小通信节点。它采用多跳技术进行传输距离的扩展,并采用多径技术提高数据传输的可靠性。多路径方案对于在不可靠的环境下(如PLC)传输数据是非常有用的。重传机制仅由目的节点使用,不占用任何额外的RAM存储器,因为响应分组已经保存在收发器的传输缓冲器中。启动重传的决定如下:发送响应后,目标节点启动重传定时器。计时器过期后,目标节点再次发送响应并停止计时器。如果在计时器操作期间收到响应副本或ACK/Cancel,也可以停止此定时器。通过协议参数RC(重传计数器)减少重传次数。EGQF协议使用一组小的数据包类型,即命令包、响应包和ACK/Cancel数据包。在大多数情况下,业务集中器使用命令包来控制或查询灯或杆。来自灯的应答或确认通过响应分组传送。初始(或设置在进程末尾)传输鉴别器值为零。传输鉴别器由两个按以下顺序排列的字段组成:数据包类型代码和实时时间计数器(TTL)。TTL占用分组控制字段的三个最小位,而分组类型代码在同一字段中占用更多的重要位。命令编码为00,响应为01,ACK/Cancel为11,因此在接收响应包后,命令包的传输过程总是被取消。EGQF中采用的解决方案降低了碰撞的风险。使用相同的架构,可以多次发送同一数据包类型的副本。这种情况发生在发送数据包副本之后,以TTL的值比已复制的数据包更大的值再次接收相同的分组时。这种情况很少发生(例如,跳数较多的包比跳数较少的数据包来得早),从而提高了可靠性。[[9]。

相关工作

每个智能雷电网络管理员或安全专家都希望及时了解他所控制的基础设施中的任何非典型行为(无论这些行为与设备或应用程序的攻击、滥用或不当性能有关)。[[10]。最重要的问题是,旨在发现新的威胁和这种危险,将打破传统的防御机制。解决方案之一是使用基于网络行为异常检测(NBAD)的系统。[[11]。这些解决方案没有利用有关攻击/滥用签名的知识。[但它们是基于行为分析。[[13]。这种方法可以检测到大量的威胁,这些威胁以网络中的非典型行为“显示”它们的存在。[[14]。

通常,NBAD系统使用统计概要或行为模型来检测潜在的威胁/异常。大多数情况下,模型方法是自回归的,例如自回归移动平均(ARMA)或自回归分数积分移动平均(AFIMA)。或由自回归模型和指数平滑模型组成的混合模型。[[16](结合起来改进预测过程)。在网络流量异常检测中,也可以找到仅基于传统的指数平滑模型的异常检测的解决方案。[17]。描述基于定义的指数平滑模型的未来时间序列值自动预测的过程。在我们提出的解决方案中,我们使用了Hyndman提出的数学方法。[38,43]这取决于寻找一个最优模型(在非线性优化过程中)和自动预测程序,以找到未来的分析时间序列值。然后,异常的检测包括将实际时间序列值的变化与该流量的估计模型进行比较。这种解决方案尚未用于智能雷电网络流量中的异常/滥用检测。

对智能电网的安全性进行了广泛的研究,其中大部分是针对基于TCP/IP或UDP/IP协议栈的骨干网络和/或所有网络区域的异常检测。[25]。LV网络中的异常检测不仅关系到智能管理系统,而且还需要对在LV网络上传输的数据进行加密。在智能照明系统中,对传输的数据没有安全要求。大部分工作集中在数据传输可靠性方面。[26]在智能照明中,采用PLC和无线两种独立的技术实现最后一英里通信网络。在本文中,作者提出了一种分散的异常检测方法,类似于。[但是区别在于,我们的方法是针对智能照明系统,而不是智能计量系统。

尽管如此,我们还没有发现基于智能照明PLC的网络异常/攻击检测出版物,无线传感器网络(WSN)和智能计量网络中都有不同的异常检测方法。一般来说,目前传感器网络(特别是无线传感器网络)中使用的异常检测方法被分为两类。[18,19]统计方法(如统计卡方检验、核密度估计)、信号处理方法(例如基于频率分析的离散小波变换(DWT))、数据挖掘(例如k-均值、支持向量机(SVM)等聚类方法、计算智能(例如...。自组织映射(SOM)、基于规则的方法、基于图的方法(例如树构造)和混合方法。[18、19、21]。异常/攻击检测方法的一部分工作在较低的协议层(例如,数据链路层或网络层),而其他方法则侧重于应用层(特别是能源运营商使用的高级计量基础设施(AMI))。

PLC智能照明通信网络的安全风险

在智能城市中,关键基础设施的安全对于提供机密性、可访问性、完整性和传输数据的稳定性至关重要。使用连接越来越复杂的城市基础设施的先进数字技术(ITC)是有风险的,因为可能出现不同类型的滥用行为,可能妨碍或完全妨碍智能城市的正常运作。毫无疑问,智能城市最大的弱点之一是智能照明系统,考虑到智能照明系统的工作区域的大小、系统设备的潜在数量以及产生的运营成本。因此,提供适当程度的安全和保护成为SLCN解决方案的关键要素。[[28]。

智能照明系统的任务不仅仅是照亮街道。根据路面的种类,它必须控制照明的亮度,其调暗,均匀性,反射率,为司机和行人提供最大的安全能见度。因此,作为光源的灯具照明装置必须易于控制。这种控制可包括整组灯,甚至个别灯,这些灯可按指定时间表开启或关闭,或在指定时间调暗至任何程度,而个别器件的状态必须易于控制。这些操作可以由服务的唯一接收方和想要强制执行特定基础结构状态的入侵者实现。[29)。

接收器最常对SLCN造成破坏性作用,干扰控制信号(通过主动或被动影响)的传输,以实现光的周期和/或强度的变化。然而,一个更大的问题似乎是防范蓄意攻击。实施这种攻击的原因很多,主要原因是干扰控制系统,以便设置与操作员设定的不同的照明值。在某些领域关闭灯光或降低其强度可能会促进刑事诉讼。另一个原因是恶意活动,包括通过强制改变照明计划(例如,在夜间关灯或在白天打开灯)来阻碍邻居或地方当局的生活。然而,一项更严重的挑战似乎是防止为犯罪目的而实施的攻击。然后,每盏潜在的智能照明灯都可能成为一个点,通过它可以对SLCN进行攻击。[[10]。

比起从接收方防止可能的滥用(以实现量化,但有限的经济效益), 智能照明网络的安全和保护似乎是一个更难解决的任务。对智能照明通信网络的攻击可分为被动攻击和主动攻击两大类。被动攻击是指任何旨在未经授权访问数据或SLCN基础设施的活动,而攻击者不使用可能干扰和/或无法正确执行信号的信号的发射。另一方面,主动攻击是所有非法访问数据或SLCN系统基础设施的尝试,其手段是任何信号或可能检测到的任何行为的实现。[[30]。

实现对SLCN的被动攻击,入侵者伪装自己的存在,并试图通过被动侦听这种网络来访问所传输的数据。它通常是通过切换到网络中来实现的,附加节点具有与原始节点相似的功能。在这种情况下,我们可以区分三种情况:(一)冒充集线器,(二)冒充某一盏灯,(三)或只参与传输过程中的帧传送。

为了提供保护免受此类事件的影响,最常使用的是适当的加密机制。另一种对SLCM的被动攻击是分析网络内部流量的活动。在这种情况下,入侵者的意图不是知道传输的数据包的内容,而是获取拓扑知识,从而学习受攻击网络的结构。

与上述情况相反,在实现主动攻击的情况下,入侵者间接或直接地影响到发送信息的内容和/或系统的功能。与被动攻击相比,这类攻击更容易被发现,因为它们会在SLCN性能中造成明显的干扰。进行主动攻击的效果可能是某一特定服务的退化,或在极端情况下完全失去对可持续土地利用网络基础设施的全部或部分控制。

实体攻击是指旨在彻底摧毁或破坏SLCN基础设施的各种破坏性活动。它们的一种形式可以是通过电磁脉冲(EPM)或向电源网络注入高脉冲失真来执行的活动。[31)。

然而,针对数据完整性或机密性的攻击尤其危险,因为它们使攻击者能够未经授权访问通过SLCN传输的信息。这类攻击出现在。[[32]

SLCN中的另一种攻击是超载受攻击的网络基础设施,这可以从缺乏正确的数据传输或无法访问特定服务中看到。这种行为通常是通过向网络中引

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[467668],资料为PDF文档或Word文档,PDF文档可免费转换为Word